الثغرات الأمنية في الشبكات اللاسلكية

الوصف

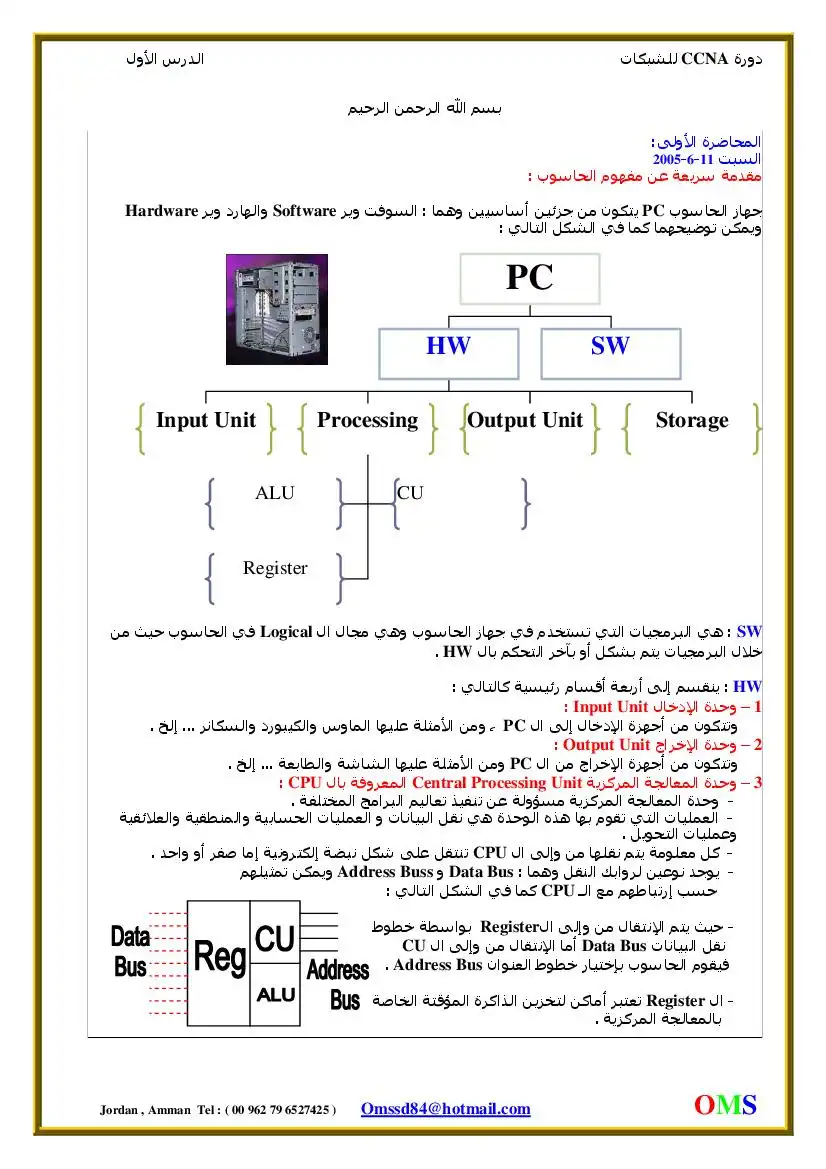

تعتبر الثغرات الأمنية في كل مؤسسة هي النقاط الضعيفة والغير محصنة ضد الهجمات وبالتالي تمكن المهاجمين من تبديد موارد المؤسسة في حالة الوصول السلبي للممتلكات, لذلك كله يتناول هذا الكتاب الثغرات الأمنية للشبكات اللاسلكية مفاهيم أمن المعلومات وأنواع الشبكات والتهديدات ودوافع المهاجمين كما يشمل الكتاب تعريف وتوصيف للثغرات وأنواعها وسبل وأدوات حمايتها.

يقع هذا الكتاب في أربعة وحدات تحتوي الوحدة الأولى على مفاهيم أمن المعلومات والاتصالات,كما تشمل الوحدة الثانية مواضيع الشبكات اللاسلكية و بنياتها الداخلية وطرق التشبيك وأنواعها وأنواع الموجات والترددات المستخدمة فيها.

تحتوي الوحدة الثالثة على الثغرات الأمنية, تصنيفها وأنواعها, المخاطر وتصنيف المهددات ودوافع المهاجمين والطرق التي يستخدمونها في الهجمات, جرائم المعلوماتية ,كما تحتوي الوحدة الرابعة على اهم التقنيات والأدوات المستخدمة في عملية محاربة واقفال الثغرات الأمنية وبعض النصائح لحماية الشبكات اللاسلكية من الاختراق.

تأليف:

يقع هذا الكتاب في أربعة وحدات تحتوي الوحدة الأولى على مفاهيم أمن المعلومات والاتصالات,كما تشمل الوحدة الثانية مواضيع الشبكات اللاسلكية و بنياتها الداخلية وطرق التشبيك وأنواعها وأنواع الموجات والترددات المستخدمة فيها.

تحتوي الوحدة الثالثة على الثغرات الأمنية, تصنيفها وأنواعها, المخاطر وتصنيف المهددات ودوافع المهاجمين والطرق التي يستخدمونها في الهجمات, جرائم المعلوماتية ,كما تحتوي الوحدة الرابعة على اهم التقنيات والأدوات المستخدمة في عملية محاربة واقفال الثغرات الأمنية وبعض النصائح لحماية الشبكات اللاسلكية من الاختراق.

تأليف:

كتابات مشابهة

ملخص اوامر سيسكو

كتاب مختصر يشرح اهم واكثر اوامر سيسكو استخداماً لكل من الروترات والسويجات تأليف:

كتاب شامل في الشبكات

كتاب كبير قرابة 200 صفحة يتحدث باستفاضة عن الشبكات.

تلخيص بسيط لمنهج CCNA-1 باللغة العربية

شرح ولا أروع عن منهج CCNA-1 رح تستفيدو كثير .. تأليف:

ال-CCNA Commands in Arabic

كتاب جميل جدا في الشبكات يشرح كل اوامر سيسكو بطريقه سهله وبسيطه تأليف:

ملخص النظري لكورس CCNA بالعامية

ملخص بالعامية بيراجع الجزء الاول من الكورس بطريقة سهلة وبسيطة جدا وبالعامية المصرية لازم تقراة كويس تأليف:

كتاب فى احترف منهاج ال CCNA من شركة Cisco بأسلوب مبسط

مفهوم الشبكات أصبح من الواجب تعلمه على أي مستخدم إنترنت ... وبالتالي هناك بعض المفاهيم الضرورية في هذا المجال .. جاء هذا الكتاب ليقدم لك الفكرة...